“El Rey desnudo” de la seguridad de la información

Recogemos en nuestro blog el último artículo publicado por nuestro compañero en Firma-e Javier Cao, texto publicado en su espacio Apuntes de la seguridad de la información y en el que repasa, según su visión como profesional y según su experiencia en el día a día, algunos aspectos a tener en cuenta respecto al estado actual y general de la prevención de incidentes en las organizaciones.

Publicado el 28 de Agosto de 2014 por Javier Cao

“Tras el último post sobre ciberseguridad donde pretendí hacer un repaso sobre la situación actual, hoy toca apuntar el foco hacia el lado contrario. Voy a describir qué veo a diario en las organizaciones y cual es el estado del arte en materia de prevención de incidentes. En este sentido mi visión se basa en mi día a día que posiblemente no afecte tanto a empresas muy grandes donde el área de seguridad de la información cuenta con departamento propio y suficientes recursos asignados.

La reflexión principal que da título a este post es que existe una situación de “Rey desnudo” como el cuento de Hans Christian Andersen dentro de los departamentos de TI en materia de seguridad. Las organizaciones creen que están vestidas por tener sistemas de protección perimetral y antivirus pero realmente no pueden valorar si esas medidas los deja “desnudos” frente a los cibercriminales.

Este diagnóstico se fundamenta en los siguientes síntomas que se repiten de forma continuada en casi todas las empresas que visito:

- Ausencia de control sobre los sistemas TI. La mítica frase de Thomas Davenport sobre la monitorización y medición “Las mediciones no sólo son necesarias, sino fundamentales. Si no podemos medir, menos podemos controlar. Si no se controla, menos podemos gestionar” refleja que el auténtico control empieza cuando se dispone de un conocimiento completo sobre qué se está gestionado. Aunque “ausencia de control” suena fuerte, cualquier responsable de un departamento de TI creo que debería poder contestar la siguiente batería de preguntas para mostrar que efectivamente tiene todo bajo control:

- ¿Cuántas IP tiene mi organización expuestas a Internet?

- ¿Cuál es el porcentaje de equipos con antivirus actualizado?

- ¿Cuál es el porcentaje de equipos con sistemas operativos actualizados?

- ¿Cuáles son las aplicaciones instaladas en nuestra organización y cual es el porcentaje de equipos que las tienen actualizadas?

- ¿Cuál es el porcentaje de usuarios dados de alta que entran de forma continuada a los sistemas de información?

- Protección de entornos con medidas invisibles. La gestión de la ciberseguridad es compleja porque se trata de sistemas no tangibles. No podemos “ver físicamente” cómo se encuentra nuestro estado de protección. Este es uno de los principales problemas con el que nos encontramos dado que hay ausencia de información sobre el estado real de la seguridad y de los riesgos asumidos. Imaginemos las preguntas anteriores para un responsable de seguridad física y su equivalente en protección física del perímetro:

- ¿Cuántas IP tiene mi organización expuestas a Internet? Sería una pregunta equivalente a cuantos puntos de acceso o entradas tienen sus instalaciones. No creo que exista un responsable de seguridad física que no pueda responder a esta pregunta.

- ¿Cuál es el porcentaje de equipos con antivirus actualizado, con sistemas y aplicaciones actualizados? Sería una pregunta equivalente a conocer si los sistemas electrónicos de protección están funcionando correctamente. En seguridad física siempre existe un cuarto de control y un sistema de gestión y control de alarmas que informa del correcto estado de los dispositivos de prevención y detección.

- ¿Cuál es el porcentaje de usuarios dados de alta que entran de forma continuada a los sistemas de información? sería una pregunta equivalente a tener claro cuantas tarjetas de identificación están revocadas y cuantos usuarios han sido dados de baja en el sistema de control de accesos físicos. Esta pregunta también se resuelve por los sistemas de control y registros de entrada/salida de personal cuando existen tornos, huellas o tarjetas.

- Tecnologías de protección perimetral superadas por el malware. En todas las empresas existe la conciencia general de que los sistemas firewalls y antivirus son suficientes pero esto es así cuando están adecuadamente gestionados y si estás evaluando continuamente su eficacia. En este aspecto es frecuente encontrar que existe tecnología de protección pero nadie vigila y revisa de forma preventiva lo que estas herramientas están detectando. El principal problema actualmente es que como ya conté en el post anterior, los malos están empezando a superar las protecciones tradicionales dado que el malware una vez infectados los equipos se conectan contra sus botnet a través de los protocolos http o https. De esta manera, los firewalls en la protección Dentro-fuera son transparentes y dejan salir todo el torrente de datos que se están fugando hacia el exterior. Es común comprobar cómo los administradores de sistemas están al tanto de los cambios en su entorno tecnológico pero desconocen los avances que se producen en el mundo del cibercrimen. Por tanto, no están al día de cuales son las técnicas empleadas por los atacantes y de esa forma, difícilmente van a poder valorar si sus sistemas de protección siguen siendo eficaces.

Como vemos, la situación no es nada optimista. Recuriendo al clásico Sun Tzu“Conoce a tu enemigo y conócete a ti mismo; en cien batallas, nunca saldrás derrotado. Si eres ignorante de tu enemigo pero te conoces a ti mismo, tus oportunidades de ganar o perder son las mismas. Si eres ignorante de tu enemigo y de ti mismo, puedes estar seguro de ser derrotado en cada batalla.” estamos ante un panorama donde la ausencia de incidentes se debe a que no hay atacantes potenciales o existen pero no están evidenciando sus fechorías de forma notoria. Debe destacarse que una fuga de información es indetectable por la víctima cuando se está produciendo y sólo se manifiesta cuando se descubre que lo que tu sabías es conocido por alguien mas. El problema es cuando se trata de secretos industriales y las sorpresas que presentan cuando de repente aparecen productos idénticos donde los malos han atajado robando trabajo de I+D+i costoso de la empresa que ha sido atacada. Por tanto, la sensación de protección en estos casos debería basarse en evidencias objetivas de que realmente estas fugas no se están produciendo y no en la ausencia de incidentes.

Ayer publiqué un Tweet muy interesante de Symantec donde explican cómo aplicar las metodologías usadas en epidemiología para la detección de malware. En este escrito se critica que frente al malware se trabaja con una “seguridad pasiva” donde ya debe existir la vacuna cuando se detecta la epidemia y sabemos que esto no es cierto ya en todos los casos. Esto justifica quizás la declaración de Symantec sobre la poca eficacia de los antivirus con el titular de cabecera Antivirus pioneer Symantec declares AV “dead” and “doomed to failure”.

Hasta aquí toca la descripción del entorno… pero no quiero que este sea un post derrotista. Como buenos guerreros nos toca conocer primero el escenario en el que se produce la batalla para luego diseñar nuestra estrategia. En este sentido, creo importante que asumamos qué se puede gestionar. La ciberseguridad es como una partida de ajedrez. Es un tablero del que solo tenemos la mitad de las piezas (blancas o negras) y sobre ellas SI podemos tomar decisiones.

Por tanto, la estrategia base de toda organización que decida tomar cartas en el asunto pasaría por:

Fase 1. Conocerse a si mismo.

- Como primera tarea es necesario conocer a nuestro ejercito. Por tanto debe realizarse inventario de sistemas TI y de elaborar nuestro modelo de seguridad para identificar nuestros riesgos de seguridad. Para ello, es importante destacar que los riesgos no son puramente tecnológicos sino que tenemos que tener una visión completa de los mismos entendiendo que los fallos técnicos producen problemas en las áreas de negocio y son ellos quienes tienen que valorar el impacto de los incidentes. Por tanto, realizar un análisis de los riesgos de la organización respecto a la ausencia de la seguridad en la información propiedad de la empresa. Nuestro objetivo debe ser responder a la pregunta de ¿cuantas IP tiene mi organización? y conocer los impactos de negocio que podría tener el fallo de cada una de ellas.

- Como segunda tarea es necesario calibrar el funcionamiento de las medidas de seguridad. ¿Tenemos antivirus en todos los equipos y están actualizados? ¿Están los sistemas bien gestionados respecto a sus vulnerabilidades? Estas son cosas que SI están bajo nuestra responsabilidad y donde SI podemos actuar. Por tanto, es necesario que al menos las medidas que tenemos implantadas nos sirvan para algo.

Fase 2. Detecta a tu enemigo.

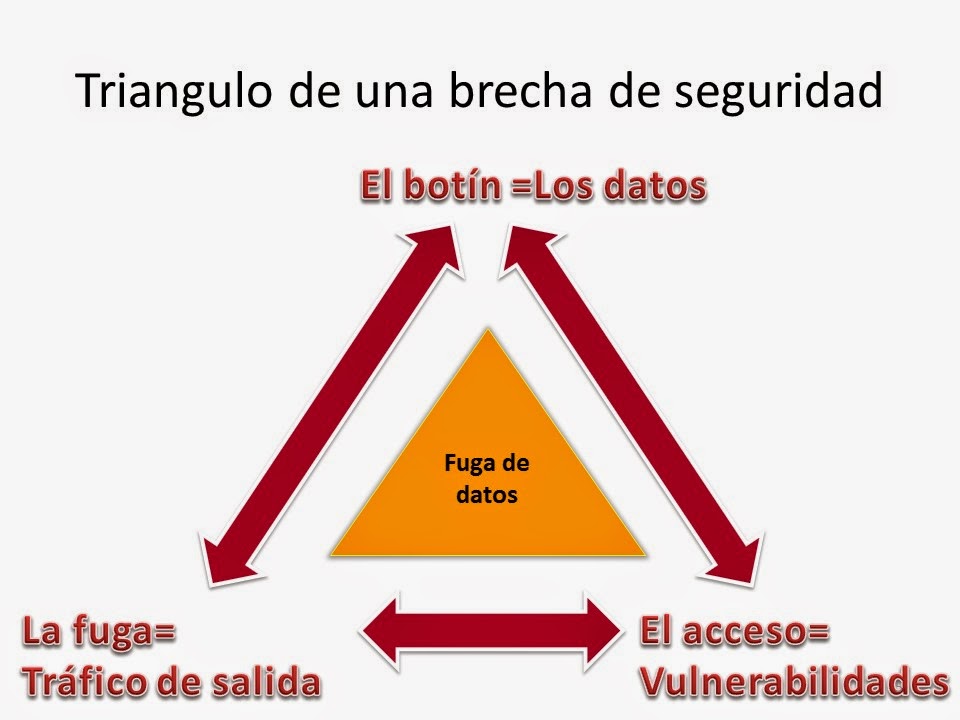

- Como he dicho el mundo del cibercrimen trabaja como una industria es difícil poder conocer las últimas técnicas que estén diseñando. Sin embargo si que podemos estar vigilando respecto a si algo raro ocurre en nuestros sistemas de información. Hay una frase de Federico el Grande que ilustra bien este hecho “Se puede perdonar ser derrotado, pero nunca ser sorprendido”. Aunque no seamos conscientes de ello, en esta fase se pueden hacer más cosas de las que creemos pero de nuevo todo pasa por cambiar nuestra estrategia para ser más proactivos. Una fuga de información puede ser representada como un triangulo donde los elementos a vigilar son sus tres vértices: datos, vulnerabilidades y tráfico de salida. De estos tres puntos, un Responsable de TI puede tener control de los tres y por tanto, con una adecuada monitorización, es posible la detección temprana de una anomalía que cortada a tiempo no tenga más consecuencia que un susto… pero que si no es detectado puede acabar con una fuga de Gigas que dure meses.

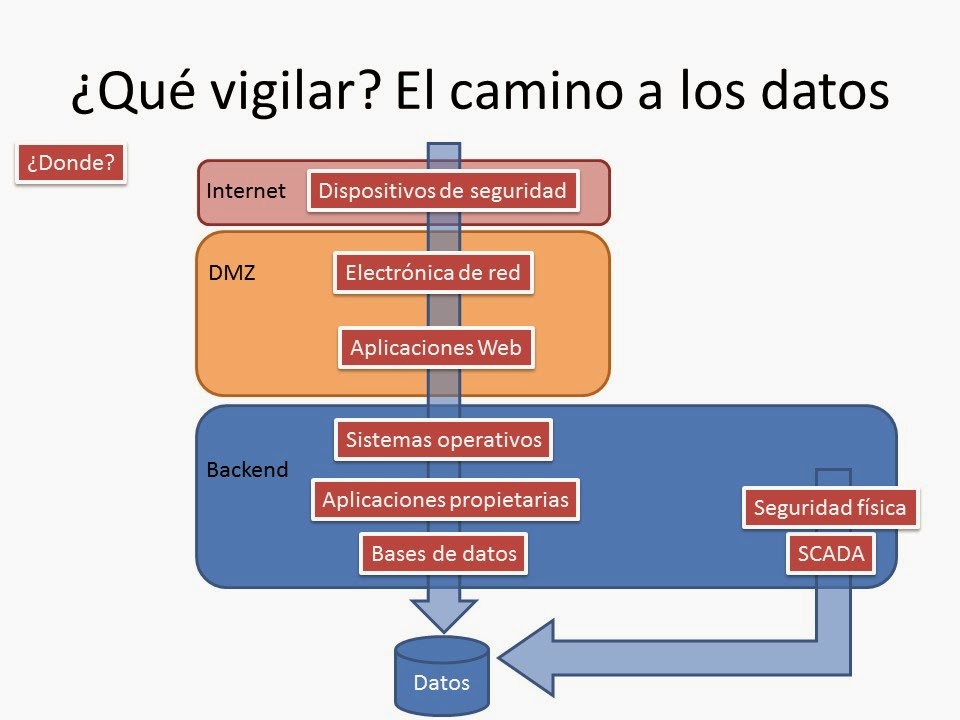

- Otro elemento que a menudo no contemplamos es que estamos en escenarios de Cibercrimen y por tanto, los malos están en sus casas cómodamente sentados en sus sillones. Esto que puede parecer una desventaja tiene su parte positiva ya que los datos se tienen que ir por la red. Por tanto, es importante controlar los flujos de salida de información y sus destinos. Esto es lo que tradicionalmente no se ha hecho en la protección perimetral donde los filtros son muy férreos para tráficos Internet->Organización pero muy laxos para Organización->Internet. Si empezaramos a mirar qué conexiones se realizan hacia fuera seguramente tendríamos indicios de equipos que puedan ser sospechosos de estar comprometidos. Por tanto, dado que sabemos el camino que deben seguir los datos en su exilio al exterior, también tenemos identificados los puntos en los que hay que mirar para vigilar que esto no se produzca.

- Para acabar, sería necesario que identificáramos aquellos tipos de eventos que es necesario vigilar estableciendo que serán de dos tipos:

- Eventos esperados: registros y logs que confirman el buen funcionamiento de las cosas como si los sistemas están actualizados, si los usuarios se loguean con éxito, etc.

- Eventos no deseados: registros y logs que informan de anomalías o de acciones preventivas de seguridad y que pueden ser indicios de que algo malo ocurre. En este sentido, por ejemplo, un incremento alto en el número de usuarios bloqueados por error de contraseña puede ser sintoma de un ataque de fuerza bruta, un número excesivo de conexiones entrantes sintoma de un DDoS, etc.

- El año pasado por estas fechas, un alumno de TFG en la UCAM y yo nos plateamos como reto establecer un conjunto de eventos de seguridad que deberían ser detectados para confirmar que la seguridad está bajo control. Nuestra intención fue poder establecer un cuadro de mandos de la seguridad que fuera capaz de mostrar con datos si todo estaba bien o había motivos para preocuparse. Para ello, establecimos 6 dimensiones de eventos a vigilar vinculados a la detección de una intrusión y basándonos en lo que si o sí va a ocurrir en un sistema de información cuando esto se produzca. El resultado fue un macro Excel que definía que mirar y donde de forma abstracta para que luego en cada caso y en cada organización, se pueda establecer cómo se puede obtener dicha información. Las dimensiones definidas fueran las que presenta la siguiente transparencia.”

Lo más leído

- Pilares de la Seguridad de la Información: confidencialidad, integridad y disponibilidad publicado el octubre 14, 2014

- ¿Qué es un SGSI – Sistema de Gestión de Seguridad de la Información? publicado el febrero 19, 2013

- ¿Qué es el Esquema Nacional de Seguridad – ENS? ¿Cuál es su ámbito de aplicación y sus objetivos? publicado el febrero 14, 2013

- ¿Qué es un Test de Intrusión? (1ª parte) publicado el marzo 11, 2013

- Firma electrónica: tipos de firma y sus diferencias publicado el junio 25, 2014

Entradas recientes

- FACTURACIÓN ELECTRÓNICA Consulta pública del Nuevo Reglamento de desarrollo de la Ley 18/2022

- PLATAFORMA INTELIGENTE FIRMA-E EUROPEA

- Ciberseguridad, una asignatura obligada que pocos aprueban

- OFICIALMENTE ya tenemos nueva Ley de Protección de Datos Personales ¿Cuáles son sus principales novedades?

- Modificaciones “Ley Orgánica de Protección de Datos y Garantías de los Derechos Digitales”